Contenido de la página

SSO: simplificar el acceso seguro con Sendmarc

El inicio de sesión único (SSO) permite a las personas autenticarse una vez y acceder de forma segura a varias aplicaciones sin tener que gestionar varias contraseñas. Por seguridad, fiabilidad y experiencia de usuario, el inicio de sesión SSO es una opción inteligente por defecto.

Con Sendmarc, el SSO está integrado, lo que simplifica a los equipos la protección de la autenticación de su correo electrónico.

Reserva una demostración para ver nuestro SSO en acción.

Significado de SSO: ¿Qué significa SSO?

SSO son las siglas de Single Sign-On. Es un enfoque de gestión de identidades y accesos que permite a un usuario autenticarse una vez y acceder después a varios sistemas sin tener que volver a introducir las credenciales. En la práctica, el inicio de sesión único consolida las comprobaciones de identidad en un único flujo de confianza, lo que reduce la fricción para los usuarios y refuerza el control para los administradores.

Cuando un ingeniero o administrador de TI piensa en el significado de SSO, se centra en tres resultados:

- Menos contraseñas que gestionar

- Aplicación centralizada de políticas

- Auditoría coherente en todas las herramientas y aplicaciones

Para las organizaciones que adoptan registros de autenticación de correo electrónico y refuerzan su postura de seguridad, el SSO es una capacidad fundamental. Favorece el acceso con menos privilegios y una gobernanza más sólida.

Cómo funciona el SSO: Mecánica y flujo

SSO se basa en una relación de confianza entre dos roles:

- Proveedor de identidad (IdP): Verifica la identidad (por ejemplo, Okta, Microsoft Entra, Google Workspace).

- Proveedor de servicios (SP): La aplicación que concede el acceso tras recibir una señal de confianza (por ejemplo, Sendmarc).

Flujo típico de inicio de sesión SSO

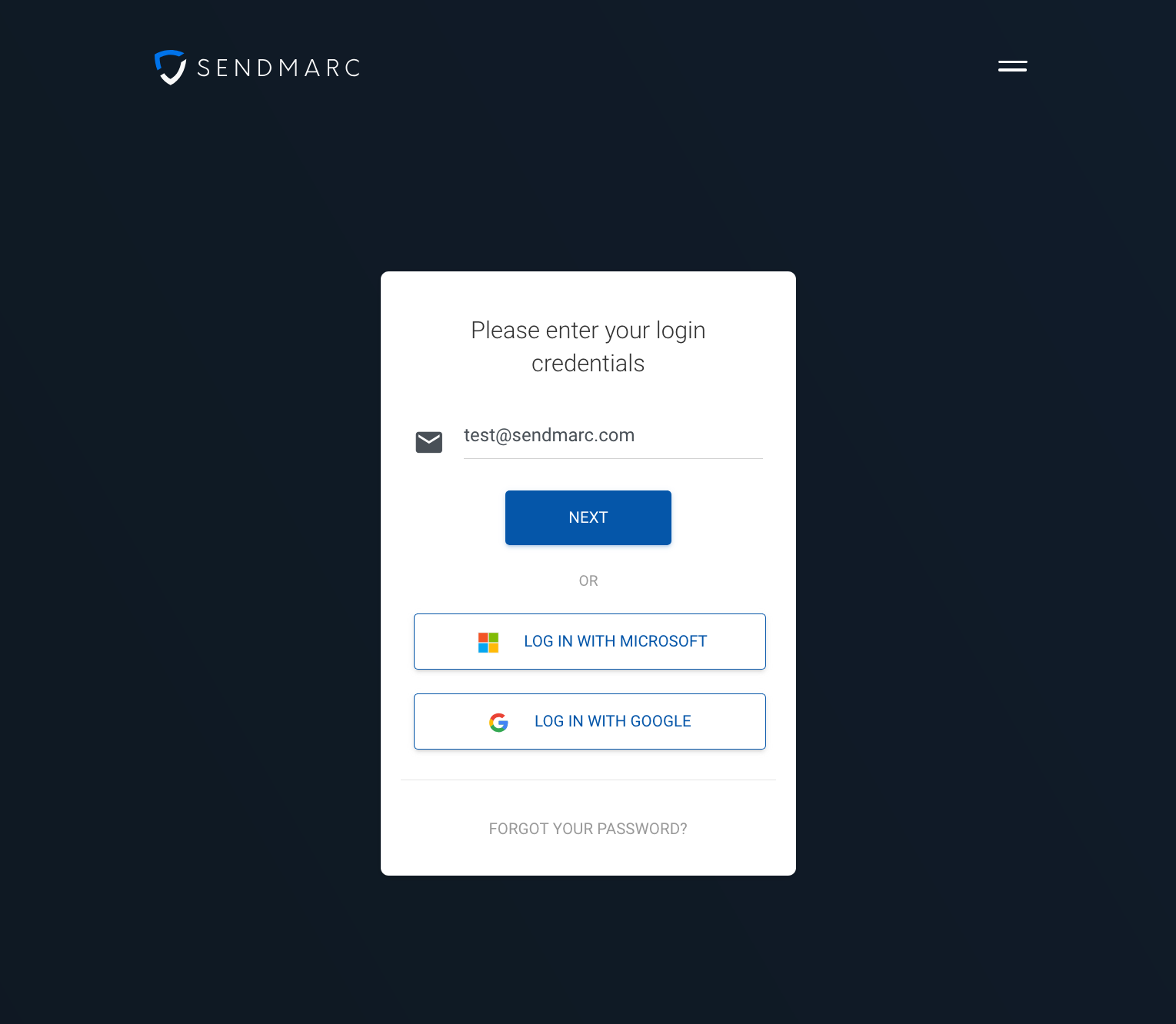

- Un usuario visita Sendmarc y se registra.

- Sendmarc (el SP) redirige al usuario al IdP.

- El IdP autentica al usuario utilizando métodos como contraseñas o datos biométricos.

- Tras una comprobación correcta, el IdP emite un token.

- Sendmarc valida el token e inicia una sesión segura.

- Se concede acceso al usuario, sin necesidad de duplicar inicios de sesión ni contraseñas adicionales.

Piezas móviles clave

- Tokens y reclamaciones: El IdP emite un token firmado que contiene información y permisos del usuario.

- Sesiones: El SP utiliza el token para establecer una sesión. La duración de la sesión y las reglas de actualización rigen el acceso continuo.

- Cierre de sesión: El cierre de sesión iniciado por el IdP o iniciado por el SP puede ocurrir a través de las sesiones, dependiendo de la configuración.

Protocolos y normas SSO

El SSO puede implementarse utilizando varios métodos diferentes. Cada uno tiene sus puntos fuertes y se adapta a distintos entornos.Lenguaje de marcado de aserción de seguridad (SAML)

- Basado en XML.

- Común en empresas con directorios corporativos.

- El IdP envía una aserción SAML al SP, que contiene datos de identidad y autorización.

Autorización abierta 2.0 (OAuth 2.0)

- Un marco de autorización que se utiliza a menudo para conceder acceso a las API.

- No es un protocolo de identidad en sí mismo, sino un componente básico de los ecosistemas de inicio de sesión modernos.

- Útil debido a los ámbitos y los tokens de acceso.

OpenID Connect (OIDC)

- Una capa de identidad construida sobre OAuth 2.0.

- Utiliza JSON Web Tokens (JWTs) para los tokens de identificación.

- Popular para web y móviles modernos porque es ligero y fácil de desarrollar.

Elegir un protocolo

- Las herramientas empresariales heredadas a menudo se basan en SAML.

- Las aplicaciones modernas tienden a utilizar OAuth 2.0 y OIDC para una integración más sencilla.

Principales ventajas del SSO para empresas e ingenieros

El SSO es más que una comodidad: es un factor estratégico para la seguridad, las operaciones y la productividad.

1. Mejoras de seguridad

- Aplicación centralizada de políticas: Aplica la autenticación multifactor (MFA), el acceso condicional y mucho más en un solo lugar.

- Reducción de la propagación de contraseñas: Menos contraseñas débiles o reutilizadas en todos los sistemas.

- Cancelación más rápida: Al desactivar una cuenta en el IdP se cancela el acceso a todas las aplicaciones conectadas.

2. Eficacia operativa

- Menos solicitudes de asistencia: La reducción de los cambios de contraseña reduce la carga del servicio de asistencia.

- Agilización de la incorporación y la baja: Concede o revoca el acceso a nivel de grupo de directorio.

- Registro coherente: Registros de auditoría estandarizados que simplifican el cumplimiento y la respuesta ante incidentes.

3. Mejor experiencia de usuario

- Un inicio de sesión, muchas aplicaciones: Un único inicio de sesión SSO cubre todas las herramientas aprobadas.

- Acceso más rápido: Menos cambios de contexto y menos bloqueos.

- Flujos predecibles: Los equipos remotos e híbridos se benefician de experiencias de autenticación coherentes.

4. Productividad de la ingeniería

- Integraciones simplificadas: Autenticación estándar en microservicios y herramientas internas.

- Compatibilidad con patrones modernos: Adopción más fácil de Zero Trust, acceso con menos privilegios y sesiones de corta duración.

Para los equipos de todos los sectores, el SSO refuerza el perímetro de seguridad en torno a los cuadros de mando sensibles. Esto hace que sea mucho más difícil para los atacantes explotar credenciales robadas.

Reserva una demostración para ver cómo Sendmarc utiliza SSO para asegurar el acceso.

Riesgos del SSO y mejores prácticas para mitigarlos

El SSO concentra el acceso, por lo que debe utilizarse con cuidado.Principales riesgos

- Punto único de fallo: Si el IdP no está disponible, los usuarios pueden perder el acceso.

- Compromiso del IdP: Un ataque exitoso contra el IdP puede exponer múltiples aplicaciones a la vez.

- Uso indebido de tokens: Las sesiones de larga duración o la validación débil pueden ser explotadas.

Mitigación mediante buenas prácticas

- Exigir MFA: Imponer MFA para todos los inicios de sesión SSO, idealmente utilizando métodos phishing como claves FIDO2 o passkeys.

- Protege los tokens: Utiliza tokens de corta duración con tokens de actualización y rote las claves de firma.

- Comprueba la postura de los dispositivos: Aplica parches a los sistemas operativos, cifrado de discos y detección y respuesta de puntos finales.

- Refuerza a los administradores de IdP: Aplica el acceso con menos privilegios, aprobaciones sólidas y alertas de actividad.

Un breve comentario sobre el significado de SSO:

- SSO = autenticar una vez, acceder a muchas aplicaciones

- Funciona entre un IdP y los SP

- Reduce la fatiga de contraseñas y simplifica el cumplimiento de la normativa

Integración SSO de Sendmarc

La plataforma de Sendmarc integra SSO para facilitar el acceso seguro a los equipos de seguridad y a los ingenieros que gestionan la autenticación del correo electrónico.

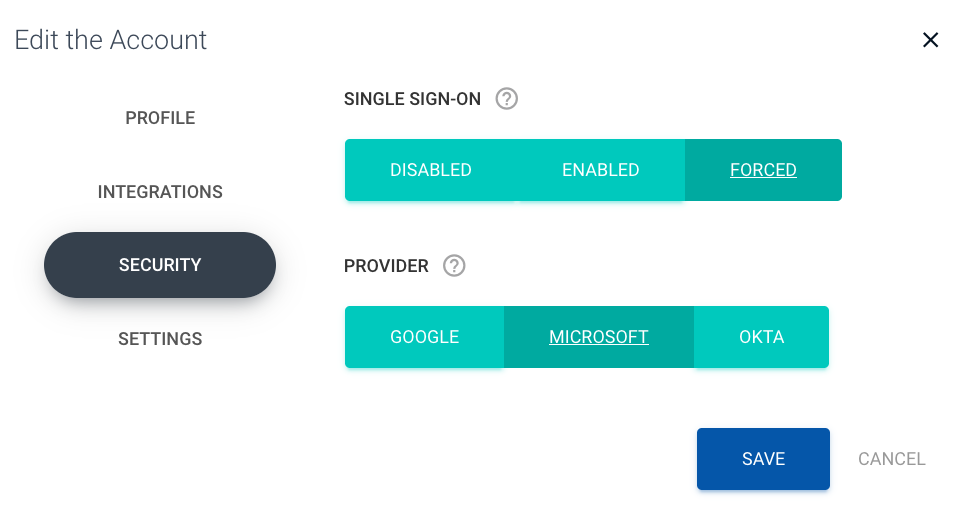

Qué soporta

- Proveedores de identidad: Okta, Microsoft Entra y Google Workspace son compatibles con la función de inicio de sesión SSO de Sendmarc.

- Cumplimiento: Los administradores pueden exigir SSO para que todos los usuarios se autentiquen a través del IdP corporativo.

- Experiencia del usuario: Un click desde el lanzador de aplicaciones de su IdP proporciona acceso instantáneo.

Pasos típicos de la habilitación

- Los usuarios seleccionan su IdP preferido en el formulario de inicio de sesión de la plataforma Sendmarc.

- A continuación, se les redirige al IdP para que se autentiquen y proporcionen sus credenciales.

- El IdP valida las credenciales y confirma la identidad del usuario.

Para ver la configuración paso a paso y capturas de pantalla, consulte la guía de configuración en nuestro centro de ayuda. Si vas a migrar de contraseñas a SSO, planifica una ventana de solapamiento corta y comunica los cambios a los usuarios.

Empezar con SSO en Sendmarc

Facilita el acceso seguro. Habilita SSO en Sendmarc para proteger tu configuración de autenticación de correo electrónico y simplificar la experiencia del usuario.

- Inicio de sesión centralizado: Utiliza su IdP existente.

- Mayor seguridad: Apliza la AMF.

- Operaciones más sencillas: Agiliza la incorporación, la baja y la auditoría.

Reserva una demostración para obtener acceso centralizado y autenticación avanzada de correo electrónico.

Preguntas frecuentes sobre el SSO

¿Qué es el SSO?

SSO es un método de autenticación en el que los usuarios inician sesión una vez para acceder de forma segura a varias aplicaciones sin que se les soliciten credenciales repetidamente. SSO es más rápido para los usuarios y más seguro para las empresas porque política políticas iestá centralizada.

¿Qué significa SSO?

SSO son las siglas de Single Sign-On. Cuando la gente pregunta por el significado de SSO, se refieren al modelo de inicio de sesión en el que una identidad de confianza desbloquea el acceso a múltiples aplicaciones autorizadas.

¿Cómo funciona el SSO?

El SSO funciona redirigiendo al usuario desde la aplicación del proveedor de servicios a un proveedor de identidades (IdP) de confianza, como Okta, Microsoft Entra o Google Workspace. Tras una autenticación correcta -a menudo con autenticación multifactor (MFA)-, el IdP emite un token firmado.

El proveedor de servicios valida el token, inicia una sesión y concede el acceso. Dado que el IdP aplica la política de forma centralizada, los administradores pueden revocar rápidamente el acceso a muchas aplicaciones a la vez.

¿Es SSO lo mismo que MFA?

SSO no es lo mismo que MFA. SSO es el inicio de sesión único en todas las aplicaciones, mientras que MFA añade adicionales adicionales para confirmar la identidad. Las organizaciones deben utilizar tanto el SSO para mayor comodidad y centralización, como el MFA para una autenticación más sólida..

Recursos

Base de conocimientos

Artículo de blog relacionado

Conceptos básicos de SSO

Exploramos el impacto del SSO en los entornos digitales de las organizaciones. Con las ciberamenazas en aumento, vea cómo la implementación de SSO mejora la seguridad de su empresa y simplifica las operaciones diarias al permitir la gestión centralizada del acceso.